En la era digital actual, el manejo remoto de equipos se ha convertido en una práctica común en el ámbito de la informática. La posibilidad de acceder y controlar dispositivos a distancia a través de la red ha traído consigo una mayor comodidad y eficiencia en la gestión de sistemas. Sin embargo, junto con estos beneficios también han surgido importantes riesgos de seguridad que no se deben ignorar. En este artículo, nos adentraremos en los peligros asociados al manejo remoto de equipos a través del puerto 23/tcp Telnet, una de las formas más comunes de acceso remoto. Descubriremos los posibles ataques y vulnerabilidades a los que nos exponemos al utilizar esta tecnología, así como las medidas de seguridad que debemos tomar para proteger nuestra red y nuestros sistemas. ¡Acompáñanos en este recorrido por los riesgos del manejo remoto y aprendamos juntos cómo mantenernos protegidos en un entorno cada vez más conectado!

Descubriendo el puerto 23 Telnet: Una guía completa sobre su funcionamiento y riesgos en las redes informáticas

Descubriendo los riesgos del manejo remoto de equipos a través del puerto 23/tcp Telnet

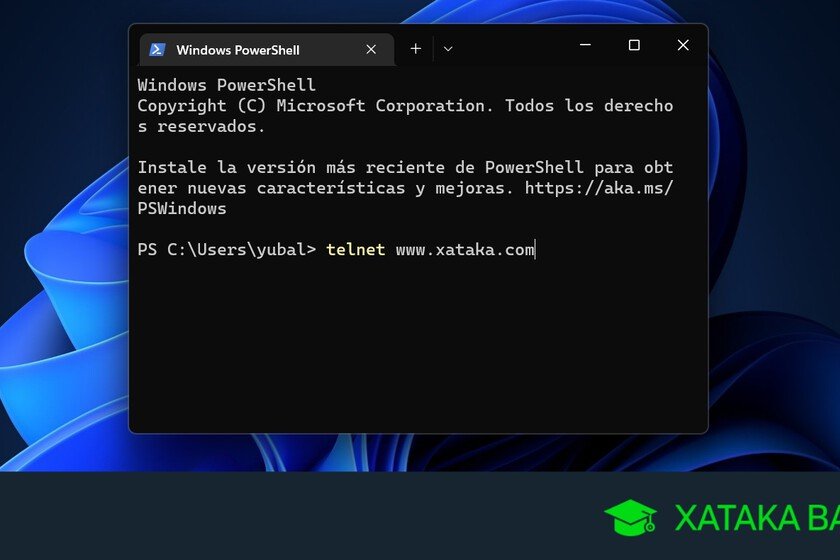

En el ámbito de las redes informáticas, el manejo remoto de equipos es una práctica común y necesaria para administrar de forma eficiente y conveniente los dispositivos conectados a una red. Una de las formas más antiguas y ampliamente utilizadas de manejo remoto es a través del protocolo Telnet, el cual utiliza el puerto 23/tcp para establecer una conexión.

El protocolo Telnet permite a los administradores de red acceder y controlar dispositivos de forma remota, como servidores, routers y switches, a través de una línea de comandos. Sin embargo, a pesar de su antigüedad y popularidad, Telnet presenta una serie de riesgos significativos que deben tenerse en cuenta al implementar esta forma de manejo remoto.

Uno de los principales riesgos asociados con Telnet es la falta de seguridad inherente al protocolo. Telnet transmite datos, incluyendo contraseñas y comandos, en texto plano, lo que significa que cualquier persona con los conocimientos adecuados puede interceptar y leer esta información. Esto representa un grave riesgo de seguridad, ya que las credenciales de acceso y los comandos enviados pueden ser fácilmente capturados y utilizados por atacantes malintencionados.

Además, Telnet no proporciona ningún tipo de cifrado o autenticación fuerte, lo que significa que cualquier persona que pueda interceptar la conexión puede hacerse pasar por el administrador legítimo y acceder al dispositivo de forma no autorizada. Esto puede llevar a la manipulación de configuraciones, el robo de información sensible o incluso el sabotaje de la red.

Otro riesgo importante es la vulnerabilidad a ataques de fuerza bruta. Dado que Telnet no limita el número de intentos de inicio de sesión, los atacantes pueden realizar ataques de fuerza bruta para adivinar las contraseñas de acceso. Esto es especialmente preocupante si los usuarios utilizan contraseñas débiles o predecibles, lo que facilita enormemente el éxito de estos ataques.

Es importante mencionar que, si bien Telnet ha sido ampliamente utilizado en el pasado, su uso se ha ido reduciendo en favor de protocolos más seguros, como SSH (Secure Shell). SSH proporciona una conexión segura y cifrada, autenticación fuerte y protección contra ataques de fuerza bruta. Por lo tanto, se recomienda encarecidamente migrar a SSH en lugar de utilizar Telnet para el manejo remoto de equipos.

En conclusión, es fundamental tener en cuenta los riesgos asociados con el manejo remoto de equipos a través del puerto 23/tcp Telnet. La falta de seguridad y la vulnerabilidad a ataques de fuerza bruta hacen que esta práctica sea altamente riesgosa en el entorno de las redes informáticas. Es importante evaluar y adoptar protocolos más seguros, como SSH, para garantizar la integridad y confidencialidad de la información en las redes.

Telnet: Descubriendo por qué esta antigua herramienta de redes es una grave amenaza para la seguridad informática

Título: Telnet: Descubriendo por qué esta antigua herramienta de redes es una grave amenaza para la seguridad informática

Introducción:

En el mundo de las redes informáticas, la seguridad es un aspecto crucial que debe ser tomado en cuenta en todo momento. Existen diversas herramientas y protocolos que, si no son utilizados de manera adecuada, pueden representar un riesgo para la integridad y confidencialidad de los sistemas. Uno de los ejemplos más claros de esto es Telnet, un protocolo de manejo remoto que utiliza el puerto 23/tcp. En este artículo, exploraremos los riesgos asociados con el uso de Telnet y por qué es considerada una grave amenaza para la seguridad informática.

Desarrollo:

Telnet es un protocolo que permite el manejo remoto de equipos a través de una conexión de red. Aunque fue ampliamente utilizado en el pasado, en la actualidad se considera obsoleto y altamente inseguro. Una de las principales razones de esto es que Telnet transmite toda la información, incluyendo contraseñas y comandos, de manera no cifrada. Esto significa que cualquier atacante que esté escuchando la red puede interceptar y leer toda la información transmitida a través de Telnet.

Además de la falta de cifrado, Telnet también carece de mecanismos de autenticación fuertes. Por defecto, Telnet utiliza un sistema de autenticación básico basado en texto plano, lo que significa que las contraseñas se envían sin ningún tipo de protección. Esto hace que sea extremadamente fácil para un atacante interceptar las credenciales de acceso y obtener acceso no autorizado al sistema.

Otro riesgo asociado con Telnet es su vulnerabilidad a ataques de fuerza bruta. Al no tener mecanismos de bloqueo de cuentas o limitación de intentos de inicio de sesión, un atacante puede realizar múltiples intentos de inicio de sesión con diferentes combinaciones de nombres de usuario y contraseñas hasta encontrar la correcta. Esto puede llevar a una violación exitosa de la seguridad y comprometer toda la red.

Además de los riesgos mencionados, Telnet también es susceptible a ataques de suplantación de identidad y manipulación de datos. Un atacante puede hacerse pasar por un equipo o usuario legítimo y enviar comandos maliciosos o manipular los datos transmitidos a través de Telnet. Esto puede causar daños graves, como la alteración o eliminación de archivos importantes o la ejecución de código malicioso en el sistema remoto.

Conclusión:

En resumen, Telnet representa una grave amenaza para la seguridad informática debido a su falta de cifrado, autenticación débil y vulnerabilidad a ataques de fuerza bruta, suplantación de identidad y manipulación de datos. Es altamente recomendable evitar su uso y utilizar protocolos más seguros, como SSH, que ofrecen cifrado y autenticación fuerte. La seguridad informática es una responsabilidad compartida y es importante estar al tanto de los riesgos asociados con herramientas y protocolos obsoletos como Telnet.

Telnet: Conoce su funcionalidad, aplicaciones y los peligros que conlleva

Descubre los riesgos del manejo remoto de equipo a través del puerto 23/tcp Telnet

En el mundo de las redes informáticas, el manejo remoto de equipos es una práctica común y esencial para administrar y mantener sistemas y dispositivos de manera eficiente. Uno de los protocolos más antiguos y ampliamente utilizado para este propósito es Telnet, el cual opera a través del puerto 23/tcp.

Telnet es un protocolo de red que permite el acceso remoto a un dispositivo a través de una conexión TCP/IP. Su funcionalidad radica en permitir a un usuario conectarse a un equipo remoto y controlarlo como si estuviera físicamente presente en él. Esto resulta especialmente útil para la administración de servidores y dispositivos de red, ya que brinda la posibilidad de configurar, monitorear y solucionar problemas sin necesidad de estar físicamente en el lugar.

Sin embargo, a pesar de su conveniencia, Telnet presenta varios riesgos de seguridad significativos. Uno de los principales peligros asociados con el uso de Telnet es su falta de encriptación. Esto significa que cualquier información transmitida a través de Telnet, incluyendo contraseñas y datos confidenciales, se envía en texto plano, lo que facilita enormemente el acceso no autorizado y el robo de información sensible.

Además, Telnet carece de autenticación fuerte, lo que significa que los atacantes pueden intentar adivinar contraseñas y nombres de usuario para acceder a sistemas protegidos. La falta de mecanismos de seguridad adecuados también hace que Telnet sea vulnerable a ataques de intermediarios, donde un atacante puede interceptar y modificar los datos transmitidos sin ser detectado.

Otro riesgo importante es el potencial de ejecución de comandos remotos maliciosos. Si un atacante logra infiltrarse en un sistema a través de Telnet, puede ejecutar comandos no autorizados y comprometer la integridad y la confidencialidad de los datos almacenados en el dispositivo.

Afortunadamente, existen alternativas más seguras al uso de Telnet. Por ejemplo, el protocolo SSH (Secure Shell) ofrece una capa de seguridad adicional al proporcionar encriptación y autenticación fuerte. SSH se ha convertido en el estándar de facto para el manejo remoto seguro, ofreciendo una forma más segura de administrar sistemas y dispositivos sin exponerse a los riesgos asociados con Telnet.

En conclusión, aunque Telnet ha sido ampliamente utilizado en el pasado para el manejo remoto de equipos, su falta de seguridad lo convierte en una opción peligrosa en el mundo actual de las redes informáticas. La falta de encriptación, autenticación débil y el riesgo de ejecución de comandos maliciosos hacen que Telnet sea una puerta abierta a los atacantes. Es fundamental comprender los riesgos asociados con Telnet y optar por soluciones más seguras, como SSH, para garantizar la protección de los sistemas y la seguridad de la información.

El manejo remoto de equipos a través del puerto 23/tcp Telnet puede presentar varios riesgos de seguridad. Telnet es un protocolo de red que permite la comunicación y el control remoto de dispositivos, pero su falta de cifrado y autenticación lo convierte en un objetivo atractivo para los atacantes.

Uno de los principales riesgos es la exposición de credenciales. Telnet transmite las contraseñas en texto plano, lo que significa que cualquier persona con acceso a la red puede interceptar y capturar estas contraseñas fácilmente. Esto pone en peligro la confidencialidad de los datos y las cuentas de usuario.

Además, Telnet carece de mecanismos de autenticación fuertes, lo que facilita la suplantación de identidad. Los atacantes pueden utilizar técnicas de spoofing para hacerse pasar por usuarios legítimos y acceder a sistemas sin ser detectados.

Otro riesgo importante es la vulnerabilidad a ataques de fuerza bruta. Debido a que Telnet no tiene limitaciones en los intentos de inicio de sesión, los atacantes pueden realizar ataques de fuerza bruta para adivinar contraseñas y obtener acceso no autorizado a los sistemas.

Además, Telnet no cifra los datos transmitidos, lo que significa que cualquier información confidencial, como contraseñas, comandos o datos, se transmite en texto claro. Esto permite que los atacantes intercepten y manipulen los datos, lo que puede llevar a la manipulación de información o incluso al robo de datos sensibles.

En resumen, el manejo remoto de equipos a través del puerto 23/tcp Telnet presenta riesgos significativos para la seguridad. Se recomienda encarecidamente utilizar métodos de acceso remoto más seguros, como SSH (Secure Shell), que proporciona cifrado y autenticación fuerte para proteger la integridad y la confidencialidad de los datos.